Gần đây, ứng dụng hội họp trực tuyến Zoom liên tục vấp phải hàng loạt lỗi bảo mật nghiêm trọng, khiến nhiều người phân vân có nên tiếp tục sử dụng nền tảng này hay không.

Do ảnh hưởng của đại dịch Covid-19, hầu hết chúng ta đều phải làm việc tại nhà. Trong vài tuần qua, phần mềm hội nghị Zoom được nhiều người lựa chọn tổ chức các cuộc họp, buổi học trực tuyến vì hoạt động ổn định và tiện lợi. Ứng dụng đã nhanh chóng tăng từ mốc 10 triệu người dùng mỗi ngày từ tháng 12 năm ngoái lên 200 triệu lượt dùng hiện tại. Tuy nhiên, sự tăng trưởng này cũng kéo theo nhiều vấn đề, từ thiết kế ứng dụng đến những yêu cầu bảo mật cần thiết.

Vì phát triển lên thành một dịch vụ kết nối quan trọng quá đột ngột nên Zoom đang tràn ngập lỗi bảo mật. Nhưng liệu đây có được xem là một phần mềm độc hại hay không? Vấn đề này đang được các chuyên gia tích cực phân tích.

Trên thực tế, Zoom không phải phần mềm độc hại mà là một ứng dụng hợp pháp. Nhưng do phát triển quá nhanh và mất kiểm soát, khiến chương trình xuất hiện nhiều lỗ hổng mà các nhà phát triển không thể kiểm soát nổi.

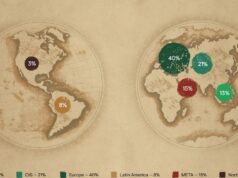

Ban đầu, Zoom được thiết kế để tổ chức các buổi họp trực tuyến cho doanh nghiệp, nhưng hiện nay phần mềm này lại đang được nhiều đối tượng người dùng khác nhau sử dụng. Dưới đây là thống kê chi tiết về các lỗ hổng an ninh mạng của ứng dụng Zoom, bạn nên xem xét kỹ trước khi quyết định có nên sử dụng phần mềm hội họp trực tuyến này hay không.

1. Chính sách bảo mật của Zoom bị chỉ trích vì cho phép thu thập dữ liệu như video, bảng ghi, ghi chú… trong buổi họp và chia sẻ với bên thứ ba để trục lợi. Hôm 29/3, Zoom đã thay đổi chính sách chặt chẽ hơn, đồng thời tuyên bố hãng không sử dụng dữ liệu từ các cuộc họp cho bất kỳ mục đích quảng cáo nào. Tuy nhiên, Zoom sử dụng dữ liệu khi mọi người truy cập các trang web quảng cáo, gồm trang chủ zoom.us và zoom.com.

2. Phiên bản Zoom trên iOS, như nhiều ứng dụng sử dụng bộ công cụ phát triển phần mềm (SDK) của Facebook, bị phát hiện gửi dữ liệu phân tích về cho mạng xã hội này, ngay cả khi bạn không đăng nhập hoặc chưa có tài khoản Facebook. Sau báo cáo của Motherboard, tính năng này đã bị loại bỏ.

3. Ngoài ra, tính năng “theo dõi người tham dự” của ứng dụng cũng bị chỉ trích vì xâm phạm quyền riêng tư của người dùng. Khi bật tính năng này, người tổ chức cuộc họp có thể xem người tham gia có nhấp chuột ra khỏi cửa sổ chính của ứng dụng hay không. Hôm 2/4, Zoom đã xóa tính năng này. Mặt khác, người tổ chức cuộc họp cũng có thể nhìn thấy những tin nhắn văn bản riêng được gửi trong khi cuộc họp diễn ra nếu nó được đánh dấu nội bộ.

4. Nhà nghiên cứu bảo mật Felix Seele phát hiện Zoom sử dụng thủ thuật “mờ ám” để cài đặt ứng dụng Mac mà không cần sự tương tác của người dùng. Theo ông, kỹ thuật này được nhiều phần mềm độc hại trên macOS sử dụng. Hôm 2/4, Zoom đã phát hành bản cập nhật để khắc phục lỗi này.

5. Các nhà nghiên cứu phát hiện một lỗ hổng trong ứng dụng Zoom phiên bản Windows, cho phép kẻ tấn công đánh cắp thông tin đăng nhập trên máy tính của nạn nhân, thực hiện các lệnh tùy ý trên hệ thống. Hãng đã phát hành bản vá hôm 2/4 để xử lý lỗi này cùng 2 lỗi khác được chuyên gia bảo mật Patrick Wardle báo cáo. Tin tặc có thể khai thác hai lỗ hổng đó để root, truy cập microphone và camera trên macOS, sau đó ghi âm lại các cuộc họp trên Zoom.

6. Ứng dụng Zoom được phát hiện sử dụng tính năng khai thác dữ liệu, tự động khớp tên và địa chỉ email của người dùng với hồ sơ LinkedIn khi họ đăng nhập – ngay cả khi đang ẩn danh. Nếu một người dùng khác trong cuộc họp có đăng ký dịch vụ LinkedIn Sales Navigator, họ có thể tùy ý truy cập vào hồ sơ LinkedIn của những người tham gia cuộc họp. Tính năng này cũng đã được tắt.

7. Theo Vice, Zoom đang rò rỉ hàng ngàn địa chỉ email và ảnh của người dùng cho người lạ. Nguyên nhân là do những tài khoản có địa chỉ email cùng tên miền (những nhà cung cấp email lạ, không phải Gmail, Outlook, Hotmail hoặc Yahoo!) đang được nhóm lại với nhau như kiểu họ đang làm cho cùng một công ty. Hiện tại, Zoom đang sàng lọc và đưa một số tên miền vào danh sách đen.

8. Hôm 3/4, Washington Post báo cáo đã tìm thấy một số tập tin video được ghi lại trong khi thực hiện cuộc họp bằng ứng dụng Zoom. Những video được công khai trong các kho lưu trữ của Amazon.

9. Các nhà nghiên cứu đã tạo ra công cụ “zWarDial” chuyên mở ID của các cuộc họp Zoom. Theo báo cáo, mỗi giờ công cụ này có thể tìm ra khoảng 100 cuộc họp trực tuyến không được bảo vệ bằng mật khẩu.

10. Việc Zoom tuyên bố dùng mã hóa đầu cuối để bảo mật thông tin đã được các chuyên gia chứng minh rằng không chính xác. Zoom nói rằng những cuộc họp trực tuyến đang sử dụng trên máy khách Zoom và không được ghi lại, tất cả nội dung, video, bản ghi âm, ảnh chia sẻ màn hình và các đoạn tin nhắn, được mã hóa ở phía khách hàng. Tuy nhiên, trong một số trường hợp, Zoom lại có quyền truy cập vào các khóa giải mã trên đám mây. Tin tặc hoặc cơ quan tình báo chính phủ có thể dễ dàng truy cập vào các khóa đó.

11. Các nhà nghiên cứu của trường đại học Toronto (Canada) phát hiện trong thuật toán Zoom sử dụng để mã hóa nội dung cuộc gọi tồn tại một số lỗ hổng nghiêm trọng, khiến nội dung cuộc gọi có nguy cơ bị lấy cắp. Trong đó, Zoom sử dụng các khóa mã hóa được phát hành thông qua máy chủ đặt tại Trung Quốc, ngay cả với những người dùng ở bên ngoài Trung Quốc. Khi thử thực hiện cuộc gọi video trên Zoom giữa 2 người, một tại Mỹ và một tại Canada, các chuyên gia phát hiện ra khóa AES-128 để mã hóa và giải mã cho cuộc gọi được gửi đến từ một máy chủ của Zoom đặt tại Bắc Kinh.

12. Sau báo cáo trên, CEO Eric Yuan của Zoom đã thừa nhận và khẳng định việc định tuyến cuộc gọi của Zoom thông qua máy chủ tại Trung Quốc là do nhầm lẫn. Theo ông, khi dịch bệnh xảy ra, công ty đã nhanh chóng triển khai và tăng năng suất hàng loạt máy chủ, bắt đầu tại Trung Quốc, nơi dịch bệnh bùng phát đầu tiên. Vì quá vội vàng, công ty đã nhầm lẫn hai trung tâm dữ liệu tại Trung Quốc, khiến cho một số cuộc họp trực tuyến ngoài khu vực đã kết nối với hệ thống máy chủ tại Bắc Kinh.

13. Tin tặc đã khai thác một lỗ hổng trên ứng dụng, xâm nhập vào những cuộc họp công khai, không đặt mật khẩu, sau đó chiếm quyền và phát tán những nội dung không lành mạnh. FBI đã đưa ra cảnh báo, kêu gọi người dùng điều chỉnh cài đặt để tránh bị tấn công. Từ 4/4, Zoom bắt đầu bổ sung tính năng Phòng chờ (Waiting Room), cho phép người tổ chức kiểm soát các thành viên tham gia cuộc họp, yêu cầu người dùng nhập mật khẩu để tránh bị tấn công.

Có nên sử dụng ứng dụng Zoom?

Để giải quyết các vụ bê bối bảo mật, Zoom tập trung giải thích vấn đề một cách nhanh chóng và minh bạch, đồng thời vá một số lỗ hổng đặc biệt nguy hiểm. Ngoài ra, hãng cũng tuyên bố đóng băng ứng dụng 90 ngày, ngừng phát hành tính năng mới để rà soát, giải quyết và khắc phục vấn đề tốt hơn. Các nhà phát triển sẽ tiến hành đánh giá toàn diện với các chuyên gia bên thứ ba, công bố báo cáo minh bạch, chi tiết thông tin liên quan đến các yêu cầu của cơ quan thực thi pháp luật đối với dữ liệu, hồ sơ hoặc nội dung trên ứng dụng.

Vậy, chúng ta có nên tiếp tục sử dụng Zoom? Vấn đề này đặt ra khá nhiều tranh cãi trong cộng đồng an ninh mạng. Một số người cho rằng không nên chỉ trích Zoom bởi vì ở thời điểm hiện tại, ứng dụng này đang hỗ trợ mọi người thực hiện các cuộc họp từ xa. Trong khi đó nhiều người khác lại cho rằng nên từ bỏ ứng dụng này và lựa chọn một số dịch vụ hội họp trực tuyến khác.

Một số người dùng lại giữ lập trường trung lập, họ cho rằng việc sử dụng Zoom hay không tùy thuộc vào việc ứng dụng này có ảnh hưởng xấu đến bản thân họ hay không.

Trên thực tế, việc ứng dụng Zoom thiết kế và triển khai mã hóa riêng là một sai lầm khá nguy hiểm, vì các lược đồ tùy chỉnh chưa được kiểm tra kỹ và đánh giá cùng tiêu chuẩn mã hóa mà những ứng dụng khác phải tuân theo.

Mặt khác, Citizen Lab đã xác định lỗ hổng bảo mật nghiêm trọng trên tính năng Phòng chờ (Waiting Room) của ứng dụng. Các chuyên gia khuyến khích người dùng sử dụng tính năng mật khẩu để có mức độ bảo mật cao hơn. Nếu bạn quá lo lắng về ứng dụng, hãy đặt mật khẩu cuộc họp và khóa phòng khi mọi người đã có mặt đầy đủ.