STOP Ransomware là loại mã độc tống tiền hoạt động tích cực nhất hiện nay nhưng lại ít được nhắc đến trong các báo cáo nghiên cứu bảo mật.

Những loại ransomware nổi tiếng như Ryuk, GandCrab hay Sodinkibi thường nhận được nhiều sự chú ý của giới truyền thông. Vì những vụ tấn công bằng mã độc này yêu cầu khoản tiền chuộc khổng lồ, ảnh hưởng rất lớn đến cả doanh nghiệp lẫn cơ quan địa phương và thu hút nhiều sự quan tâm của công chúng.

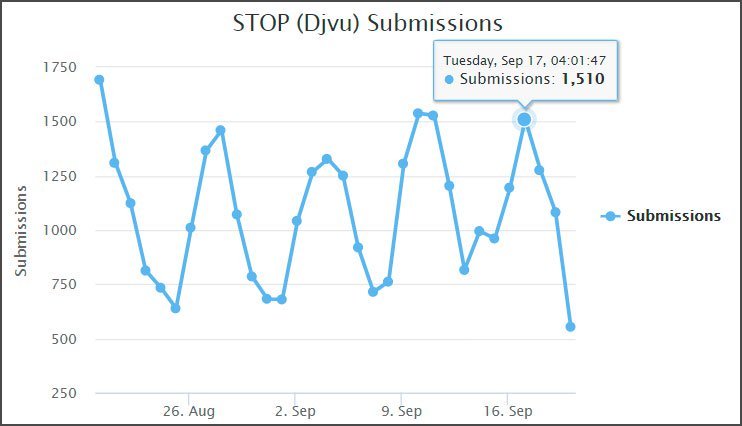

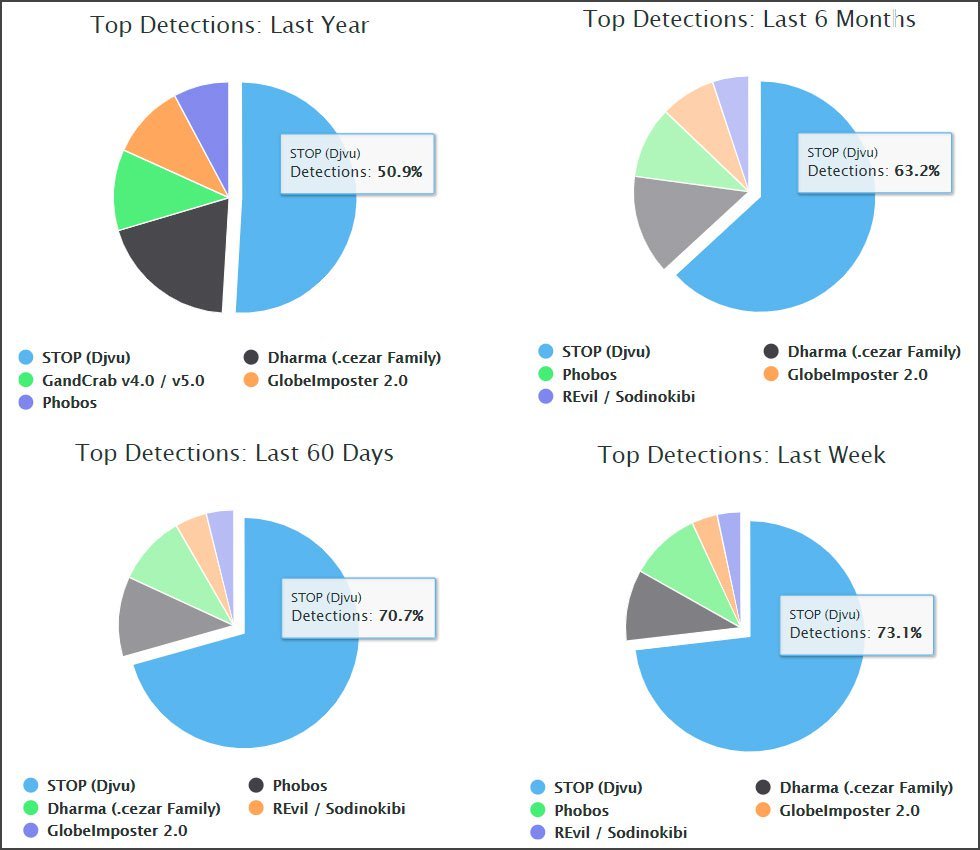

Tuy nhiên, dựa trên thống kê các yêu cầu hỗ trợ gửi về trang ID Ransomware – dịch vụ trợ giúp nhận dạng mã độc tống tiền của nhà nghiên cứu bảo mật Michael Gillespie tại BleepingComputer – thì STOP mới là ransomware được phân phối tích cực nhất trên mạng Internet hiện nay. Cụ thể, mỗi ngày ID Ransomware nhận được khoảng 2.500 yêu cầu hỗ trợ, trong đó 60 – 70% các tập tin gửi đến được xác định là mã độc STOP.

Tỷ lệ này đang có xu hướng gia tăng mạnh hơn trong thời gian tới. Biểu đồ dưới đây cho thấy STOP sắp trở thành Pacman “ăn” tất cả các loại ransomware khác.

Nguồn phân phối mã độc STOP Ransomware

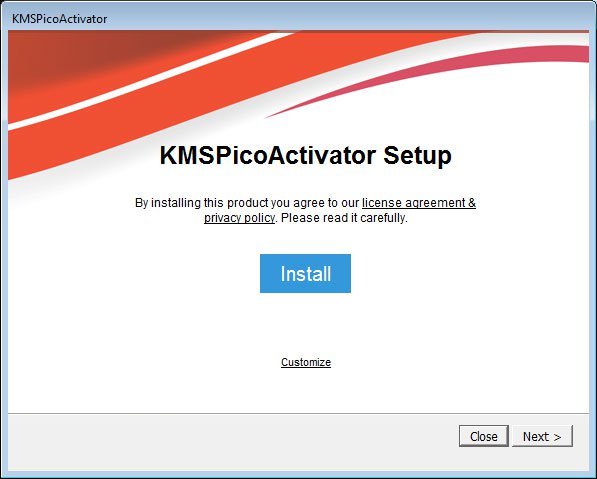

Mã độc STOP chủ yếu nhắm vào người dùng các chương trình bẻ khóa (crack), gói phần mềm quảng cáo và những trang web mờ ám. Để phân phối mã độc này, nhà phát triển đã hợp tác với những trang web bất chính và nhà cung cấp gói phần mềm quảng cáo.

Bề ngoài, các trang web này sẽ quảng bá những ứng dụng hữu ích hoặc các chương trình miễn phí. Tuy nhiên thực tế, trong những phần mềm này có cài sẵn nhiều loại mã độc, lập tức phát tán trên thiết bị sau khi được cài đặt vào hệ thống và STOP Ransomware là một trong số đó.

Những bản crack ứng dụng như KMSPico, Cubase, Photoshop và nhiều công cụ chống virus phổ biến khác chính là nguồn phát tán mã độc STOP.

Không những vậy, nhiều trang web không rõ nguồn gốc còn cung cấp các phầm mềm download miễn phí đánh lừa người dùng. Thực tế đó là các gói phần mềm quảng cáo được cài sẵn ransomware. Tệ hơn, một số biến thể trong đó còn lén lút cài đặt mã độc Trojan lên thiết bị để đánh cắp mật khẩu cùng những thông tin nhạy cảm của nạn nhân.

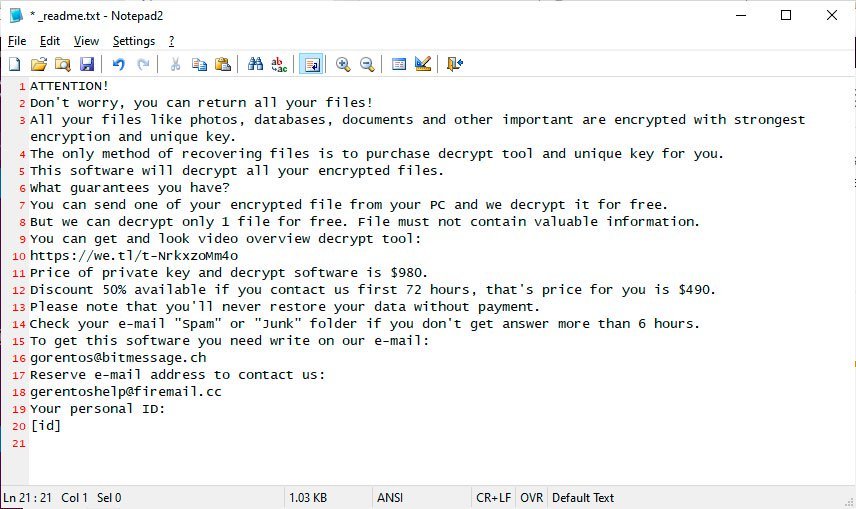

Trên lý thuyết, STOP là một loại ransomware bình thường, phương thức hoạt động và mã hóa tương tự những loại mã độc tống tiền khác, chỉ bổ sung thêm phần mở rộng đặc trưng và ghi chú đòi tiền chuộc. Điều làm cho phần mềm này trở nên nguy hiểm là số lượng biến thể phát hành trên thị trường. Hiện đã có hơn 159 biến thể khác nhau được phát hiện, con số này vẫn đang tiếp tục tăng lên nhanh chóng.

Người dùng kêu cứu

Nhà nghiên cứu bảo mật Gillespie đã phục hồi thành công nhiều tập tin cho các nạn nhân của STOP thông qua bộ giải mã STOPDecryptor. Công cụ này gồm các khóa giải mã (decryption key) ngoại tuyến mà ransomware sử dụng khi không thể giao tiếp được với máy chủ C2. Gillespie đã mở khóa thành công trên nhiều loại mã độc tống tiền khác nhau, trong đó có một số biến thể đặc biệt tinh vi.

Tuy nhiên, đây là một nhiệm vụ khó khăn bởi vì STOP đã tạo ra 3-4 biến thể mỗi ngày và có hàng ngàn nạn nhân bị nhiễm cần giúp đỡ cùng lúc. Mặt khác, mã hóa đã thay đổi và Gillespie không còn có thể cung cấp nhiều hỗ trợ cho các nạn nhân như trước. Tệ hơn, nếu người dùng chưa có khả năng chi trả tiền chuộc thì số tiền sẽ tăng gấp đôi sau 72 giờ.

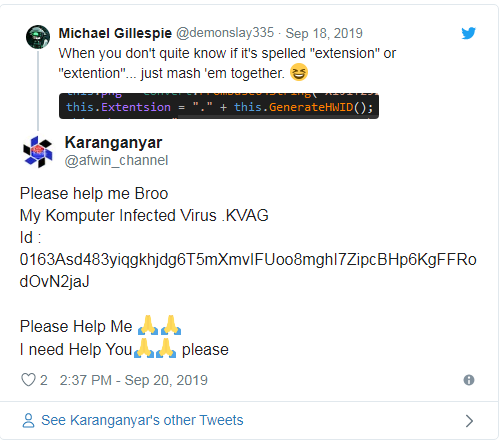

Các nạn nhân của STOP đã liên tục liên hệ với BleepingComputer và để lại yêu cầu giúp đỡ trên tài khoản Twitter của Gillespie.

Nhiều người cho rằng những nạn nhân này phải trả giá vì sử dụng những chương trình crack ứng dụng. Tuy nhiên, vấn đề quan trọng là việc chi trả tiền chuộc khiến tình hình ngày càng trở nên tồi tệ. Tin tặc sẽ có động lực tạo ra nhiều biến thể ransomware tinh vi và nguy hiểm hơn.