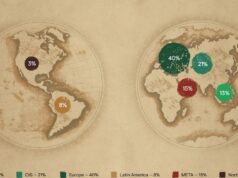

Hàng trăm triệu thiết bị chạy chipset Qualcomm, đặc biệt là điện thoại thông minh và máy tính bảng Android đang rất dễ bị tấn công và đánh cắp dữ liệu riêng tư vì tiềm ẩn một loạt lỗ hổng an ninh mạng.

Theo báo cáo của công ty an ninh mạng CheckPoint, tin tặc có thể lợi dụng lỗ hổng này tấn công và đánh cắp dữ liệu nhạy cảm được lưu trữ trong khu vực vốn được bảo vệ mạnh nhất trong thiết bị di động. Những lỗ hổng này nằm trong Môi trường thực thi an toàn của Qualcomm (QSEE), một hệ thống xử lý (implementation) của Môi trường thực thi tin cậy (TEE) dựa trên công nghệ ARM TrustZone.

QSEE còn hay gọi là “thế giới bảo mật” (Secure World) của Qualcomm, khu vực an toàn được cách ly hoàn toàn với phần cứng trên bộ xử lý chính, nhằm bảo vệ thông tin nhạy cảm và cung cấp một môi trường bảo mật riêng biệt (REE) để thực thi những ứng dụng đáng tin cậy (Trusted Application).

QSEE thường chứa các khóa mã hóa (encryption key) riêng, mật khẩu, thông tin đăng nhập thẻ ghi nợ và tín dụng cùng nhiều thông tin cá nhân khác của người dùng.

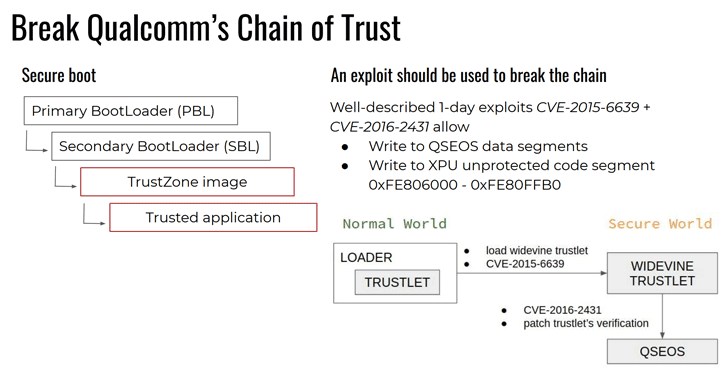

Theo nguyên tắc đặc quyền tối thiểu, các module trong Thế giới bình thường (Normal World), như trình điều khiển và ứng dụng, gần như không thể truy cập vào những khu vực được bảo vệ, kể cả khi có đặc quyền root.

Các nhà nghiên cứu cho biết: “Trong dự án nghiên cứu kéo dài bốn tháng, chúng tôi đã nghiên cứu Secure World của Qualcomm và tận dụng kỹ thuật làm mờ (fuzzing technique) để tìm ra lỗ hổng”.

Những nhà nghiên cứu bảo mật này đã áp dụng một công cụ làm mờ tùy chỉnh để thử nghiệm mã đáng tin cậy (trusted code) trên các thiết bị Samsung, LG, Motorola. Kết quả họ đã tìm thấy bốn lỗ hổng trong mã đáng tin cậy trên các thiết bị Samsung, một ở Motorola, một ở LG.

Theo đó, những lỗ hổng trong thành phần bảo mật của Qualcomm có thể cho phép kẻ tấn công:

- Thực thi các ứng dụng tin cậy trong Normal World (hệ điều hành Android)

- Tải ứng dụng tin cậy đã vá trong Secure World (QSEE)

- Qua mặt Chuỗi tin cậy (Chain of Trust) của Qualcomm

- Khiến ứng dụng đáng tin cậy chạy trên thiết bị của nhà sản xuất khác

- …và nhiều hành vi nữa.

“Chúng ta cũng có thể tải các trustlet (một số ứng dụng nhất định được lập trình để truy cập thông tin lưu trữ trong TEE thông qua API chuyên dụng) từ một thiết bị khác. Chỉ cần thay thế bảng hàm băm, chữ ký và chuỗi chứng chỉ (certificate chain) trong tập tin .mdt của trustlet bằng các tập tin được trích xuất từ trustlet của nhà sản xuất thiết bị” các chuyên gia của CheckPoint cho biết.

Tóm lại, các lỗ hổng trong thành phần TEE khiến các thiết bị “dễ bị tổn thương” trước nhiều mối đe dọa bảo mật, gồm rò rỉ dữ liệu, root thiết bị, mở khóa bộ nạp khởi động (bootloader) và lỗi thực thi APT không thể phát hiện (undetectable APT).

Tin tặc có thể lợi dụng những lỗ hổng này để đánh cắp dữ liệu trên cả smartphone lẫn các thiết bị IoT có sử dụng thành phần QSEE để bảo mật thông tin người dùng. Check Point Research đã thông báo cho tất cả nhà cung cấp bị ảnh hưởng, trong đó Samsung, Qualcomm và LG đã phát hành bản vá cho các lỗ hổng QSEE này.

Theo The Hacker News