Kaspersky Lab quan sát thấy mối đe dọa nói tiếng Nga Sofacy, còn được biết với tên APT28 hay Fancy Bear đang chuyển mục tiêu sang Viễn Đông, với sự quan tâm đặc biệt đến các tổ chức quân sự, quốc phòng và ngoại giao ngoài các mục tiêu có liên quan đến NATO.

Các nhà nghiên cứu đã phát hiện ra rằng Sofacy đôi khi chồng chéo với các mối đe dọa khác, bao gồm cả Turla nói tiếng Nga và Danti nói tiếng Trung Quốc về nạn nhân mục tiêu. Điểm thú vị là họ đã tìm thấy backdoor của Sofacy trên một máy chủ trước đó bị chiếm quyền bởi mối đe dọa nói tiếng Anh đứng sau Lamberts. Máy chủ thuộc tập đoàn quân sự và hàng không vũ trụ ở Trung Quốc.

Sofacy là một nhóm gián điệp mạng mà các nhà nghiên cứu của Kaspersky Lab đã theo dõi trong nhiều năm qua. Vào tháng 2 vừa qua, Kaspersky Lab công bố tổng quan các hoạt động của Sofacy vào năm 2017, tiết lộ bước đi dần dần từ các mục tiêu liên quan đến NATO tới Trung Đông, Trung Á và hơn thế nữa. Sofacy sử dụng lừa đảo để ăn cắp thông tin, bao gồm thông tin tài khoản, thông tin nhạy cảm và tài liệu. Nó cũng bị nghi ngờ là phân phối các dữ liệu vận chuyển nguy hiểm đến các mục tiêu khác nhau.

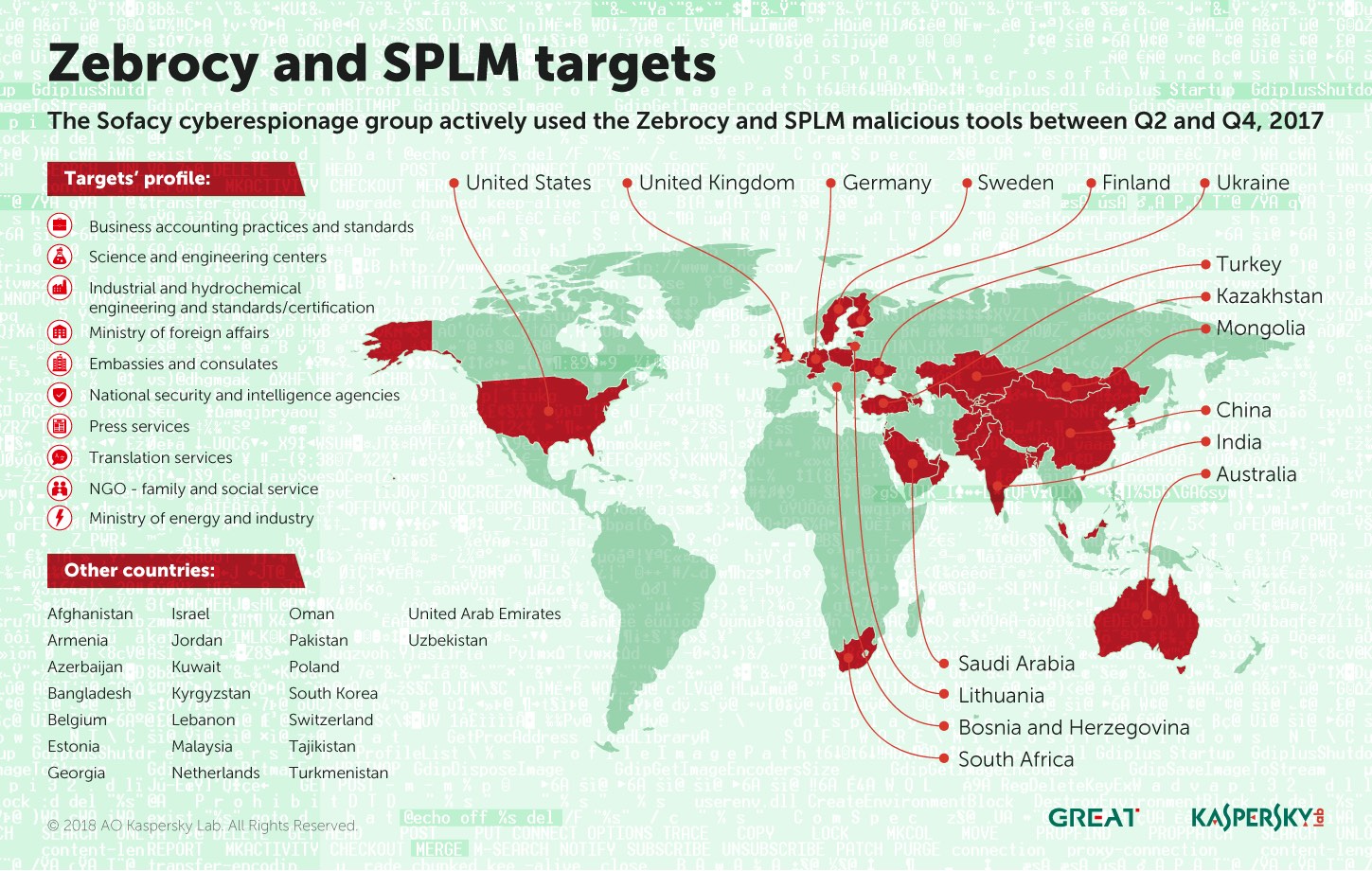

Các phát hiện mới cho thấy Sofacy không phải là kẻ săn mồi duy nhất theo dõi các khu vực này, và điều này đôi khi dẫn đến sự chồng chéo giữa các đối tượng đe dọa rất khác nhau. Trong trường hợp của Sofacy, các nhà nghiên cứu đã tìm ra các kịch bản nơi phần mềm độc hại Zebrocy đã cạnh tranh để nạn nhân truy cập với nhóm Mosquito Turla nói tiếng Nga; và nơi backdoor của SPLM cạnh tranh với Turla truyền thống và các cuộc tấn công của nhóm Danti. Các mục tiêu chia sẻ bao gồm các cơ quan hành chính nhà nước, công nghệ, khoa học và các tổ chức liên quan đến quân sự trong hoặc từ Trung Á.

Trong một số trường hợp, các mục tiêu dường như phải chịu cùng lúc các cuộc tấn công từ cả SPLM lẫn Zebrocy. Tuy nhiên, chồng chéo nhất có lẽ là giữa Sofacy và mối đe dọa nói tiếng Anh đứng sau Lamberts. Kết nối này đã được phát hiện sau khi các nhà nghiên cứu phát hiện ra sự hiện diện của Sofacy trên một máy chủ đã xác định trước đó là bị tổn hại bởi phần mềm độc hại Gray Lambert. Máy chủ này thuộc về một tập đoàn Trung Quốc chuyên thiết kế và sản xuất các công nghệ hàng không và vũ trụ.

Tuy nhiên, trong ví dụ này, giao diện SPLM gốc cho Sofacy vẫn là ẩn số. Điều đó đưa ra một số khả năng giả thuyết, bao gồm cả thực tế là Sofacy có thể sử dụng một cách khai thác mới và chưa bị phát hiện hoặc một đường mới của backdoor; hoặc Sofacy đã bằng cách nào đó đã quản lý để khai thác các kênh truyền thông của Gray Lambert để tải phần mềm độc hại của nó. Điều này thậm chí có thể hiểu là các chỉ số của Sofacy có thể là một lá cờ sai, do sự hiện diện của Lambert trước đây. Các nhà nghiên cứu tin rằng câu trả lời chắc chắn nhất là một tập lệnh PowerShell mới hoặc ứng dụng web hợp pháp nhưng dễ bị xâm nhập đã được khai thác để tải và thực thi mã SPLM trong trường hợp này. Nghiên cứu vẫn đang được tiến hành.

Ông Kurt Baugartner, trưởng nhóm nghiên cứu bảo mật, Kaspersky Lab cho biết: “ Sofacy đôi khi được miêu tả là hoang dã và liều lĩnh, nhưng theo những gì chúng tôi thấy, nhóm có thể thực tế, cẩn thận và nhanh nhẹn. Hoạt động của chúng ở phương Đông phần lớn đã được báo cáo, nhưng rõ ràng đây không phải là nhân tố đe dọa duy nhất quan tâm đến khu vực này, hoặc thậm chí trong các mục tiêu tương tự. Khi mối đe dọa ngày càng trở nên đông đúc và phức tạp hơn, chúng ta có thể gặp nhiều ví dụ về chồng chéo mục tiêu – và nó có thể giải thích tại sao nhiều nhân tố đe doạ kiểm tra các hệ thống nạn nhân với sự có mặt của những kẻ xâm nhập khác trước khi tung ra các cuộc tấn công của chúng.”

Các nhà nghiên cứu cũng nhận thấy rằng Sofacy giờ đây duy trì các phân khu riêng biệt cho mỗi công cụ chính của nó, với các nhóm để mã hóa, phát triển và nhắm mục tiêu của SPLM (còn gọi là CHOPSTICK và Xagent), GAMEFISH và Zebrocy. SPLM được coi là công cụ giai đoạn thứ hai chủ yếu và được chọn lọc nhất của Sofacy, trong khi Zebrocy được sử dụng cho các cuộc tấn công khối lượng lớn. Theo các nhà nghiên cứu, vào đầu năm 2018, Sofacy đã nhắm mục tiêu vào các tổ chức thương mại lớn ở Trung Quốc bằng SPLM, trong khi triển khai Zebrocy rộng khắp Armenia, Thổ Nhĩ Kỳ, Kazahkstan, Tajikistan, Afghanistan, Mông Cổ, Trung Quốc và Nhật Bản.

Tất cả các sản phẩm của Kaspersky Lab phát hiện và ngăn chặn thành công các cuộc tấn công của Sofacy được biết đến, và một số khả năng nhiều thách thức hơn có thể yêu cầu khởi động lại.

Với các tổ chức có các hoạt động quân sự, quốc phòng và các vấn đề liên quan đến ngoại giao ở các khu vực bị ảnh hưởng, Kaspersky Lab khuyên nghị nên thực hiện các biện pháp sau để tránh trở thành nạn nhân bị tấn công nhắm mục tiêu:

- Sử dụng giải pháp bảo mật cấp doanh nghiệp đã được kiểm chứng kết hợp với các công nghệ chống tấn công nhắm mục tiêu như giải pháp Kaspersky Threat Management and Defense. Giải pháp này có khả năng phát hiện và ngăn chặn những cuộc tấn công nhắm mục tiêu nâng cao bằng cách phân tích các dị thường trên mạng và cung cấp cho các nhóm an toàn mạng toàn màn hình thông qua mạng và tự động hóa phản hồi.

- Cung cấp cho nhân viên an ninh quyền truy cập vào các dữ liệu tình báo mới nhất của mối đe dọa, điều này sẽ trang bị cho họ các công cụ hữu ích để nghiên cứu tấn công tấn công nhắm mục tiêu, như các chỉ số về sự chiếm quyền (IOC), YARA và báo cáo các mối đe dọa tiên tiến tùy biến

- Nếu bạn phát hiện các dấu hiệu đầu tiên của cuộc tấn công mục tiêu, hãy xem xét các dịch vụ bảo vệ được quản lý cho phép bạn phát hiện các mối đe dọa cấp cao, giảm thời gian chờ và sắp xếp phản hồi kịp thời.