Mạng riêng ảo (VPN) là một trong những phương án tốt nhất mà bạn có thể có để bảo vệ sự riêng tư, nhưng đôi khi điều này không hoàn toàn đúng.

Nếu đang sử dụng dịch vụ VPN đang phổ biến hiện nay là Hotspot Shield để truy cập ẩn danh và bảo mật, bạn có thể vô tình bị rò rỉ địa chỉ IP thực và các thông tin nhạy cảm khác.

Phát triển bởi AnchorFree GmbH, Hotspot Shield là một dịch vụ VPN có sẵn và miễn phí trên Google Play Store và Mac App Store với khoảng 500 triệu người dùng trên khắp thế giới.

Dịch vụ hứa hẹn “bảo mật tất cả các hoạt động trực tuyến”, ẩn địa chỉ IP và danh tính của người dùng và bảo vệ họ khỏi bị theo dõi bằng cách chuyển mạng kết nối và thông tin tìm kiếm của họ qua các kênh mã hóa.

Tuy nhiên, một lỗ hổng được phát hiện trên Hotspot Shield đã gây ra việc lộ dữ liệu người dùng, như tên của mạng Wi-Fi (nếu có kết nối), địa chỉ IP, vị trí của người dùng và các thông tin nhạy cảm khác.

Cụ thể, lỗi bảo mật có tên CVE-2018-6460 đã được một nhà nghiên cứu an ninh độc lập Paulos Yibelo phát hiện và đã báo lại cho hãng này, nhưng vì không nhận được phản hồi nào, ông đã công bố chi tiết lỗi này ra công chúng.

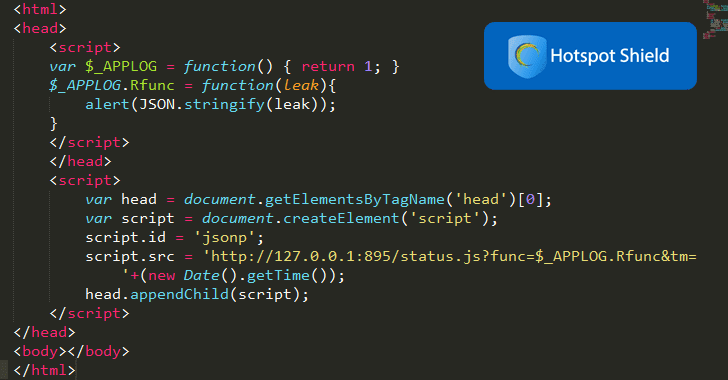

Theo công bố, lỗi này nằm trong máy chủ web local (chạy trên máy với IP 127.0.0.1 và cổng 895) mà Hotspot Shield cài đặt trên máy của người dùng.

Máy chủ này có hàng loạt các điểm đầu cuối JSONP, vì thế có thể dễ dàng tiếp cận tới các truy cập vô danh, cũng như có thể tiết lộ các thông tin nhạy cảm về các dịch vụ VPN đang hoạt động, bao gồm các chi tiết cấu hình của nó.

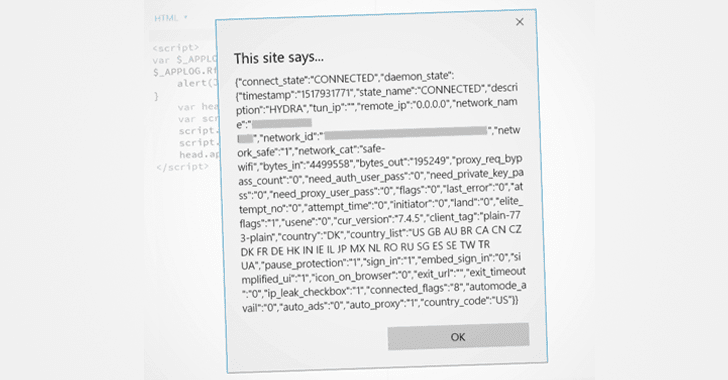

“http://localhost:895/status.js tạo ra một phản hồi JSON, tiết lộ người dùng có kết nối với VPN hay không, VPN mà họ kết nối là gì, địa chỉ IP thật của họ và những thông tin quan trọng khác của hệ thống. Có hàng loạt các điểm cuối khác có thể gửi lại nhiều dữ liệu nhạy cảm bao gồm cả những chi tiết cấu hình “, Yibelo cho biết.

Đầu vào kiểm soát bởi người dùng không được lọc đầy đủ: một kẻ tấn công bất kỳ có thể gửi một lệnh POST tới /status.js với tham số func = $ _ APPLOG.Rfunc và xuất các thông tin nhạy cảm về máy tính của họ”, theo như mô tả về lỗi này.

Yibelo cũng vừa công bố một mã khai thác proof-of-concept (PoC) – với chỉ một vài dòng mã JavaScript đã có thể cho phép một kẻ tấn công lấy được các thông tin nhạy cảm và dữ liệu cấu hình từ xa.

Trong một tuyên bố, người phát ngôn của AnchorFree đã thừa nhận lỗi này nhưng đã phủ nhận việc nó có thể tiết lộ địa chỉ IP thực như Yibelo đã nói.

Người phát ngôn nói với ZDNet: “Chúng tôi đã phát hiện ra rằng lỗ hổng này không làm rò rỉ địa chỉ IP thực của người dùng hoặc bất kỳ thông tin cá nhân nào, nhưng có thể tiết lộ một số thông tin chung chung như quốc gia của người dùng.”

Nhà nghiên cứu cũng cho biết ông đã có thể tận dụng lỗi này để làm được việc phá mã từ xa.

Hotspot Shield cũng đã gây nhiều chú ý dư luận vào tháng Tám năm ngoái khi Trung tâm Dân chủ và Công nghệ (CDT), một tổ chức phi lợi nhuận của Hoa Kỳ ủng hộ cho các quyền số, cáo buộc dịch vụ này đã theo dõi, ngăn chặn và thu thập dữ liệu của khách hàng.

Theo: thehackernews