Giữa cuộc chiến pháp lý FBI và Apple trong vụ xả súng tại San Bernadino, Azimuth đã giúp FBI mở khóa chiếc iPhone này, và Apple đang kiện công ty do một trong những tin tặc đồng sáng lập đứng sau vụ bẻ khóa.

Theo đó, chiếc iPhone được một kẻ khủng bố sử dụng trong vụ nổ súng ở San Bernardino đã được mở khóa bởi một công ty của Úc vào năm 2016, chấm dứt sự bế tắc nghiêm trọng giữa chính phủ Hoa Kỳ và gã khổng lồ công nghệ Apple. Azimuth Security, một công ty khá kín tiếng, nói rằng họ chỉ bán thiết bị mạng của mình cho các chính phủ, đã bí mật tạo ra giải pháp mà FBI đã sử dụng để truy cập vào thiết bị, theo một số nguồn tin cho biết. Chiếc iPhone được xem là đầu mối quan trọng, sử dụng bởi một trong hai kẻ xả súng mà cuộc tấn công vào tháng 12/2015 khiến hơn một chục người thiệt mạng.

Danh tính của công ty giúp FBI mở khóa vẫn là một bí mật được bảo vệ chặt chẽ trong suốt 5 năm qua. Ngay cả Apple cũng không biết FBI đã sử dụng nhà cung cấp nào, theo phát ngôn viên Todd Wilder của Táo khuyết. Nhưng năm ngoái, các luật sư của Apple đã gần như biết được vai trò của Azimuth – thông qua một vụ án không liên quan gì đến việc mở khóa thiết bị của kẻ khủng bố.

Quay trở lại thời điểm 5 năm trước, Apple và FBI đều coi cuộc tranh cãi trong việc mở khóa chiếc iPhone của kẻ khủng bố là một cuộc chiến đạo đức. Phía FBI tin rằng Apple nên giúp họ có được thông tin để điều tra vụ tấn công khủng bố. Trong khi Táo khuyết nói việc tạo một cửa sau vào điện thoại sẽ làm suy yếu tính bảo mật và có thể bị các kẻ xấu lợi dụng. FBI đã tìm kiếm một lệnh của tòa án để buộc Apple phải giúp đỡ chính phủ. Nhưng vài tuần sau, FBI đã lùi bước sau khi tìm được một nhóm bên ngoài có giải pháp để truy cập vào điện thoại.

Câu chuyện về việc bẻ khóa iPhone của tên khủng bố được dựng lại thông qua các cuộc phỏng vấn của Washington Post với một số nguồn tin thân cận với tình huống này, cho thấy một thế giới bí ẩn của những kẻ săn lỗi và mối quan hệ thường xuyên căng thẳng của họ với người tạo ra các thiết bị mà họ phát hiện ra lỗ hổng. Các chuyên gia nói rằng Azimuth là một công ty non trẻ hướng đến làm hacker ‘mũ trắng’, đây là một hướng nghiên cứu an ninh mạng tốt nhằm mục đích tiết lộ những sai sót và từ chối các chính phủ độc tài.

Hai tin tặc đến từ Azimuth đã đột nhập vào chiếc iPhone trong vụ San Bernardino, theo nguồn tin phỏng vấn đề nghị giấu tên cho biết. Đầu tiên là người sáng lập, Mark Dowd, 41 tuổi, một lập trình viên người Úc; và một đồng nghiệp là David Wang, người lần đầu tiên sử dụng bàn phím vào năm 8 tuổi, bỏ học tại Yale và năm 27 tuổi đã giành được giải thưởng Pwnie danh giá – giải Oscar dành cho tin tặc – vì ‘ bẻ khóa’ và xóa các hạn chế phần mềm trên một chiếc iPhone.

Apple có mối quan hệ căng thẳng với các công ty nghiên cứu bảo mật. Wilder cho biết công ty tin rằng các nhà nghiên cứu nên tiết lộ tất cả các lỗ hổng cho Apple để công ty có thể nhanh chóng sửa chữa chúng. Làm như vậy sẽ giúp bảo vệ danh tiếng của hãng là có thiết bị an toàn.

Nhưng nhiều nhà nghiên cứu bảo mật nói việc bán những lỗ hổng này cho các chính phủ là hợp pháp. Và khả năng mở khóa iPhone của các cơ quan chính phủ cũng giúp Apple tránh khỏi xung đột trực tiếp với các chính phủ này. Ví dụ: bằng cách mở khóa chiếc iPhone của kẻ khủng bố, một số người nói rằng Azimuth đã ‘ giải cứu’ Apple bằng cách kết thúc một vụ án có thể dẫn đến một cửa sau – theo lệnh của tòa án dành cho chiếc iPhone.

Will Strafach, nhà nghiên cứu bảo mật trên iOS cho biết: “Đây là điều tốt nhất có thể xảy ra. Phía công ty hacking đã mở khóa điện thoại, không hề vi phạm đạo đức, đồng thời lại có khả năng ngăn chặn ‘ một tiền lệ rất xấu’ đối với Apple, nơi mà điện thoại của mọi người sẽ bị suy yếu vấn đề bảo mật”.

Wilder cho biết Apple ủng hộ nghiên cứu bảo mật ‘ thiện chí’ . Ông nói các kỹ sư của mình làm việc chặt chẽ với cộng đồng bảo mật theo nhiều cách.

Khi Washington Post liên hệ, phía FBI, Azimuth, Wang và Dowd từ chối đưa ra bình luận về câu chuyện này.

Một ‘chuỗi khai thác’ đánh gục iPhone 5C trong vụ San Bernadino

Vào tháng 9.2015, Apple đã phát hành hệ điều hành iOS 9, được quảng cáo là có bảo mật nâng cao để ‘ bảo vệ dữ liệu của khách hàng’ . Hệ điều hành iOS mới chạy trên iPhone 5C được sử dụng bởi Syed Rizwan Farook, một thanh tra y tế công cộng của Hạt San Bernardino.

FBI nghi ngờ chiếc iPhone 5C có thể có manh mối quý giá về lý do Farook và Tashfeen Malik nổ súng trong một bữa tiệc nghỉ lễ tại văn phòng của Farook. Cả Farook và Malik đều bị giết trong một cuộc đấu súng với cảnh sát.

Trước cuộc tấn công, Malik đã đăng một thông điệp trên trang Facebook của mình, cam kết trung thành với Abu Bakr al-Baghdadi, thủ lĩnh của Nhà nước Hồi giáo. (Baghdadi đã chết trong một cuộc đột kích của Lực lượng đặc biệt Hoa Kỳ ở Syria vào năm 2019). FBI có rất ít dẫn chứng về việc liệu cặp đôi này có đồng phạm, hay được nhận lệnh bởi Nhà nước Hồi giáo, vốn đang chỉ đạo các cuộc tấn công tương tự trên khắp thế giới vào thời điểm đó. FBI cho rằng nội dung trong chiếc iPhone 5C của Farook có thể cung cấp thông tin hữu ích, chẳng hạn như người mà anh ta đã liên lạc trước khi dẫn đến vụ nổ súng.

Tuy nhiên, điện thoại của Farook đã bị khóa bằng bảo mật mới của Apple. Trước đây, FBI có thể sử dụng phần mềm để đoán nhanh mọi tổ hợp số có thể có cho mật mã gồm bốn chữ số, thường chỉ mất khoảng 25 phút. Nhưng 5C có tính năng tự xóa nếu nhập sai mật khẩu hơn 10 lần.

Nhiều tháng nỗ lực tìm cách mở khóa chiếc iPhone 5C đã không thành công. Nhưng các nhà lãnh đạo của Bộ Tư pháp và FBI, bao gồm cả Giám đốc James B. Comey, tin rằng Apple có thể giúp đỡ và nên bị buộc phải giúp họ về mặt pháp lý. Và các quan chức Bộ Tư pháp cho rằng trường hợp này – trong điện thoại của tên khủng bố đã chết có thể có manh mối để ngăn chặn một cuộc tấn công khác – đã cung cấp những cơ sở thuyết phục nhất cho đến nay để giành được tiền lệ tòa án thuận lợi.

Vào tháng 2.2016, Bộ Tư pháp đã nhận được lệnh của tòa án chỉ đạo Apple viết phần mềm để bỏ qua tính năng bảo mật. Apple cho biết họ sẽ chống lại lệnh này. Lập luận của Táo khuyết lúc này là chính phủ đang tìm cách buộc công ty phá vỡ bảo mật của chính họ, điều này có thể gây ra mối đe dọa cho quyền riêng tư của khách hàng.

“Chính phủ Hoa Kỳ đã yêu cầu chúng tôi làm một thứ mà chúng tôi đơn giản là không có, và chúng tôi cho là quá nguy hiểm để tạo ra,” Giám đốc điều hành Apple Tim Cook đã viết trong một tuyên bố vào thời điểm đó. “Chính phủ có thể mở rộng việc vi phạm quyền riêng tư này và yêu cầu Apple xây dựng phần mềm giám sát để chặn tin nhắn của bạn, truy cập hồ sơ sức khỏe hoặc dữ liệu tài chính của bạn, theo dõi vị trí của bạn hoặc thậm chí truy cập vào micrô hoặc máy ảnh của điện thoại mà bạn không biết”.

Tất cả các phần mềm tinh vi đều chứa ‘ lỗi’ hoặc lỗ hổng khiến các chương trình máy tính hoạt động theo những cách không mong muốn. Không phải tất cả các lỗi đều đáng kể và bản thân chúng không gây rủi ro bảo mật. Nhưng tin tặc có thể tìm cách tận dụng một số lỗi nhất định bằng cách viết các chương trình khai thác. Đôi khi chúng kết hợp một loạt thành một ‘ chuỗi khai thác’ có thể đánh sập từng lớp bảo vệ của một thiết bị như iPhone.

Azimuth là côgn ty chuyên tìm kiếm các lỗ hổng như vậy. Dowd, từng là nhà nghiên cứu tại IBM X-Force, người được đồng nghiệp gọi là ‘ Mozart của thiết kế khai thác’. Theo nguồn tin, ông đã tìm thấy lỗi từ mã nguồn mở của Mozilla mà Apple sử dụng để cho phép các phụ kiện được cắm vào cổng Lightning của iPhone. Lỗi này đã được Dowd tìm ra trước cả vụ khủng bố, và nghĩ rằng nó có thể hữu ích vào một lúc nào đó để phát triển thành một công cụ hack. Nhưng Azimuth lúc đó đang bận rộn với các dự án khác.

Người phát ngôn của Mozilla, Ellen Canale, cho biết công ty không biết về bất kỳ lỗi nào được kết nối với vụ khai thác.

Hai tháng sau vụ tấn công, Comey đã làm chứng trước Quốc hội rằng các nhà điều tra vẫn không thể mở khóa iPhone của tên khủng bố. Xem các báo cáo trên các phương tiện truyền thông, Dowd nhận ra rằng anh ấy có thể có cách để giúp đỡ. Vào khoảng thời gian đó, FBI đã liên lạc với anh ta ở Sydney. Anh ta chuyển sang Wang, 30 tuổi, người chuyên khai thác trên iOS, nguồn tin này cho biết.

Sử dụng lỗ hổng mà Dowd tìm thấy, công ty của Wang, có trụ sở tại Portland, Oregon, đã tạo ra một khai thác cho phép truy cập vào điện thoại. Tiếp đến anh chuyển sang một khai thác khác cho phép cơ động cao hơn. Bước tiếp đến anh liên kết với một khai thác từ mà một nhà nghiên cứu bảo mật trên iPhone, cho phép toàn quyền kiểm soát bộ xử lý của máy. Từ đó, anh viết một phần mềm giúp nhanh chóng thử tất cả các kết hợp của mật mã, bỏ qua các tính năng khác như xóa dữ liệu sau 10 lần thử không chính xác.

Wang và Dowd đã thử nghiệm giải pháp này trên khoảng một chục chiếc iPhone 5C, bao gồm một số chiếc được mua trên eBay, nguồn tin cho biết. Họ đã đặt tên cho chuỗi khai thác là “Condor”.

Vào giữa tháng 3, Azimuth đã trình diễn giải pháp tại trụ sở FBI cho Comey và các nhà lãnh đạo khác thấy cách Condor có thể mở khóa iPhone 5C. Sau đó, vào một ngày cuối tuần, phòng thí nghiệm của FBI đã thực hiện một loạt các thủ tục để chắc chắn rằng giải pháp này sẽ hoạt động mà không phá hủy dữ liệu. Các cuộc thử nghiệm đều thành công, và nguồn tin cho biết FBI đã trả cho Azimuth 900.000USD, theo thông tin từ Thượng nghị sĩ Dianne Feinstein vào tháng 5.2017.

Các quan chức FBI cảm thấy nhẹ nhõm nhưng cũng có phần thất vọng. Họ biết rằng mình đang đánh mất cơ hội để có một thẩm phán đưa ra sự rõ ràng về pháp lý cho một cuộc tranh luận kéo dài về việc liệu chính phủ có thể buộc một công ty phá vỡ mã hóa của chính họ cho các mục đích thực thi pháp luật hay không.

Vào ngày 21.3.2016, chính phủ đã hủy bỏ một phiên điều trần dự kiến vào ngày hôm sau về vụ kiện pháp lý ở California. Ngay sau đó, FBI đã mở khóa chiếc iPhone, tiếc rằng điều này không có gì có ý nghĩa thực sự, không có liên kết với những kẻ khủng bố nước ngoài được tìm thấy. Chính phủ sau đó đã từ bỏ giá việc buộc Apple mở khóa điện thoại.

Từ câu chuyện iPhone ‘ảo’

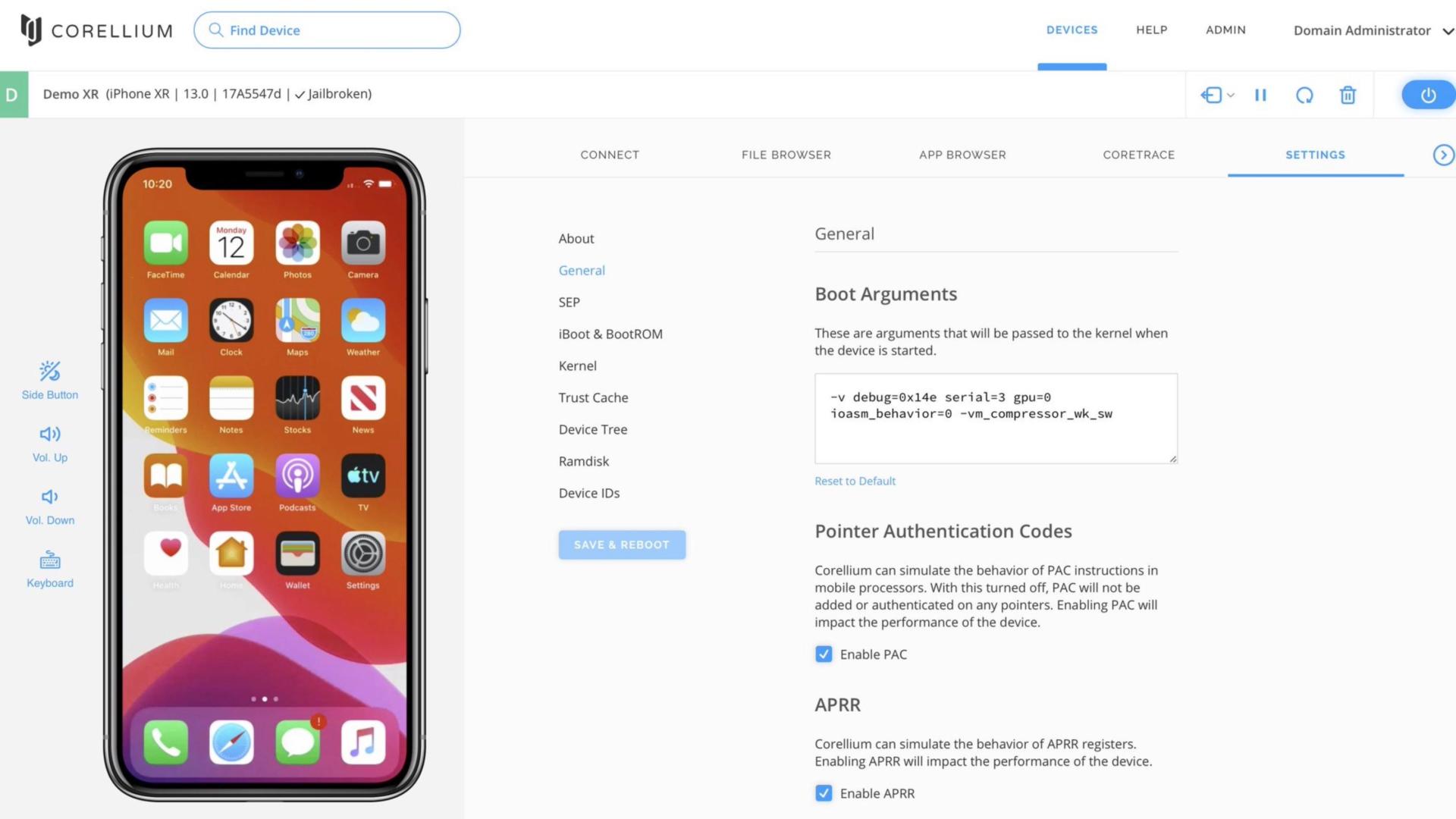

Apple đã tìm cách tuyển dụng Wang để làm việc trong lĩnh vực nghiên cứu bảo mật, theo nguồn tin nói với The Post. Nhưng thay vì nhận việc, năm 2017 anh đồng sáng lập Corellium, một công ty có trụ sở tại Nam Florida với các công cụ trợ giúp các nhà nghiên cứu bảo mật. Các công cụ này cho phép các nhà nghiên cứu chạy thử nghiệm trên hệ điều hành di động của Apple bằng cách sử dụng iPhone ‘ ảo’ - Điện thoại ảo chạy trên máy chủ và hiển thị trên máy tính để bàn.

Năm 2019, Apple đã kiện Corellium vì vi phạm bản quyền. Theo một phần của vụ kiện, Apple đã ép Corellium và Wang tiết lộ thông tin về các kỹ thuật hack đã hỗ trợ các chính phủ và các cơ quan như FBI.

Apple đã yêu cầu tòa án gọi Azimuth, khách hàng đầu tiên của Corellium. Azimuth, bị đơn của Táo khuyết, hiện thuộc sở hữu của L3 Harris, một nhà thầu chính của chính phủ Hoa Kỳ. L3 Harris đề cập việc danh sách khách hàng là ‘ rất nhạy cảm và là vấn đề an ninh quốc gia’. Tháng 4 năm ngoái, Apple cũng đã đưa ra yêu cầu tài liệu trong vụ kiện đối với “tất cả các tài liệu liên quan, chứng minh, đề cập đến hoặc liên quan đến bất kỳ lỗi, khai thác, lỗ hổng bảo mật hoặc các lỗi phần mềm khác trong iOS mà Corellium hoặc nhân viên của họ hiện đang hoặc có đã từng, đã nhận biết”

Những nhân viên đó bao gồm Wang. Thẩm phán đã từ chối yêu cầu một phần.

Theo hồ sơ tòa án, trong thời gian thấm vấn, Apple đã chất vấn Wang về đạo đức của việc bán các sản phẩm khai thác cho chính phủ. Một luật sư đã ép anh ta trong quá trình tố cáo về việc liệu Wang có biết về bất kỳ lỗi nào không được báo cáo cho Apple, nhưng sau đó đã được tìm thấy bởi các tin tặc hay không. Theo luật sư Justin Levine của Corellium cho biết Apple “đang cố gắng sử dụng một thủ thuật để lấy thông tin mật từ anh ta”.

Apple cho biết vụ việc “là về việc Corellium cố gắng thu lợi bằng cách bán quyền truy cập vào các sản phẩm có bản quyền của Apple.” Trong đơn kiện của mình, Apple lập luận rằng Corellium “không có biện pháp bảo vệ chính đáng” cho việc vi phạm bản quyền của Apple, một phần vì họ “tiếp thị bừa bãi các bản sao iPhone của mình cho bất kỳ khách hàng nào, bao gồm cả các chính phủ nước ngoài và các doanh nghiệp thương mại”. Corellium đã phủ nhận cáo buộc, phản bác rằng vụ kiện là một nỗ lực để đưa công ty ra khỏi hoạt động kinh doanh sau một nỗ lực thất bại của Apple vào năm 2018 để mua lại startup này.

Matthew D. Green, một nhà khoa học máy tính tại Đại học Johns Hopkins, cho biết: “Nếu Apple muốn làm cho điện thoại của họ an toàn hơn trước những kẻ săn lỗi trực thuộc chính phủ, thì họ nên làm cho điện thoại của mình an toàn hơn. Họ không nên đuổi theo những người này trong phòng xử án.”

Vào tháng 12, Rodney Smith, thẩm phán quận Hoa Kỳ ở Fort Lauderdale đã bác bỏ các khiếu nại về bản quyền của Apple đối với Corellium. Ông phán quyết rằng iPhone ảo của Corellium không vi phạm bản quyền của Apple vì chúng được sử dụng để tìm lỗ hổng bảo mật, không cạnh tranh với doanh số bán hàng của Apple. Ông cho rằng cáo buộc của Apple là ‘ khó hiểu’ khi nói các sản phẩm của Corellium được bán một cách bừa bãi.

Cuộc chiến pháp lý còn lâu mới kết thúc. Apple có thể kháng cáo phán quyết của Smith. Và Táo khuyết đã đưa ra một khiếu nại khác rằng các công cụ của Corellium đã vượt qua các biện pháp bảo mật của Apple một cách bất hợp pháp. Thử nghiệm sẽ được các nhà nghiên cứu bảo mật theo dõi vào mùa hè.

Trong khi đó, Corellium có thể tiếp tục bán các công cụ giúp các nhà nghiên cứu tìm ra lỗi iOS. Nhưng tất cả các khai thác đều có thời hạn sử dụng. Một hoặc hai tháng sau khi FBI mở khóa iPhone của kẻ khủng bố, Mozilla đã phát hiện ra lỗ hổng trong phần mềm và đã vá nó trong một bản cập nhật thường lệ. Các nhà cung cấp phụ thuộc vào phần mềm này, bao gồm cả Apple. Việc khai thác đã trở nên vô dụng.

Mời bạn gửi ý kiến ở phần bình luận nhé.