Việc iPhone X không có cảm biến vân tay đã dẫn đến những tranh cãi về độ bảo mật dữ liệu khi sử dụng cảm biến vân tay, đặc biệt là trên nền tảng Android.

Ban đầu, Apple đã sử dụng giải pháp tương tự như Android. Samsung đã đảm bảo sự an toàn bằng vân tay khi cho ra giải pháp riêng trước khi bản Marshmallow phát hành.

Theo đó, cách Google lưu trữ dữ liệu vân tay của người dùng là cách an toàn nhất có thể với công nghệ hiện tại. Nó cũng cho thấy cách mà bạn có thể kết hợp giữa sự đơn giản nhưng cũng an toàn.

Về tự nhiên, việc lưu trữ không phải luôn là rất an toàn. Nó tương tự như bạn viết một mảnh giấy rồi cho nó vào hộp hồ sơ. Cách giữ an toàn nhất cho hộp này là kiểm soát ai có thể mở nó. Với hộp hồ sơ bạn dùng khoá, và trên smartphone thì đó sẽ là mã hoá. Còn đối với dữ liệu vân tay, họ dùng phương thức bảo mật với tên gọi Trusted Executio

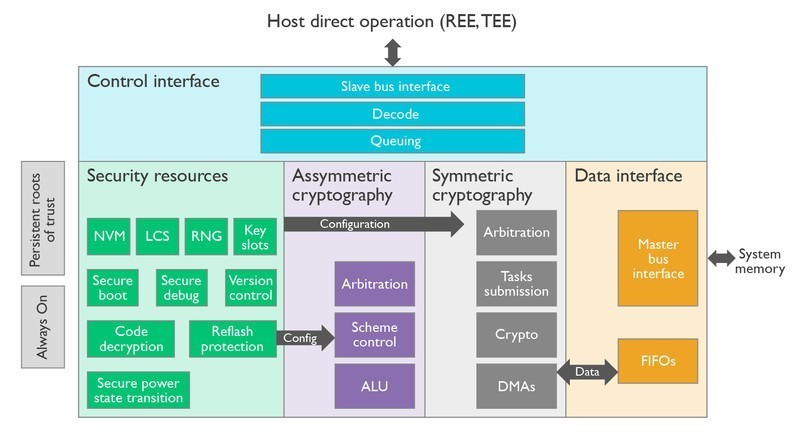

TEE là phần riêng lẻ biệt lập trong phần cứng của điện thoại. TEE có bộ vi xử lí và bộ nhớ riêng, hoặc sử dụng vùng ảo trên CPU chính. Ở cả hai trường hợp này, TEE vẫn được cách ly hoàn toàn bằng cách sử dụng bộ nhớ được hỗ trợ bởi phần cứng, cũng như bảo vệ nhập xuất. Thậm chí khi smartphone bị chiếm quyền kiểm soát (root) hoặc bootloader bị mở khoá thì TEE vẫn còn nguyên vẹn.

Google sử dụng phương thức mà họ gọi là Trusty TEE. Đây là một hệ điều hành rất nhỏ và hoạt động hiệu quả tên là Trusty OS chạy trên phần cứng của TEE và trình điều khiển nhân cho phép nó giao tiếp với hệ thống.

Có các thư viện Android (Trusty API) cho các nhà phát triển sử dụng để họ có thể yêu cầu những giá trị đúng hoặc sai đến TEE. Không chỉ dữ liệu vân tay được lưu trữ trong TEE. Những thứ như các khoá DRM và khóa mã hóa bộ nạp khởi động (bootloader) của nhà sản xuất cũng có trong TEE và hoạt động theo cách tương tự với dữ liệu vân tay – trả lời dữ liệu được đưa vào bởi ứng dụng có phù hợp với dữ liệu mà nó lưu trữ hay không.

Other manufacturers can use Trusty OS or then can use a different system. As long as all the criteria are met (listed below) and the TEE is isolated and insulated it will meet the security standards needed to use Pixel Imprint (formerly Nexus Imprint).

Các nhà sản xuất khác có thể sử dụng Trusty OS hoặc một hệ thống khác. Miễn là tất cả các tiêu chí được đáp ứng như bên dưới, và TEE phải được đặt cách ly, nó sẽ đáp ứng các tiêu chuẩn an toàn cần thiết để sử dụng với công nghệ Pixel Imprint (tên cũ Nexus Imprint).

Khi người dùng đăng ký dấu vân tay trên điện thoại Android, cảm biến sẽ lấy dữ liệu từ việc quét ngót tay. Trusty OS phân tích dữ liệu bên trong TEE rồi tạo ra hai thứ: một tập hợp các dữ liệu xác nhận và mẫu vân tay đã được mã hóa. Đây dường như là dữ liệu rác cho tất cả mọi thứ, trừ TEE, vì nó có chìa khóa giải mã dữ liệu này. Mã hoá dấu vân tay này được lưu trên vùng mã hoá của TEE hoặc nơi lưu trữ được mã hóa trên điện thoại. Ba lớp bảo mật khiến việc lấy trộm dữ liệu là gần như không thể, và nó cũng vô dụng nếu như bạn không có cách nào giải mã.

The validation data is stored inside the TEE. When you place your finger on the scanner to try and do something, the scanner builds a profile of data. Through the Trusty API, the associated application asks the kernel to ask the TEE if it’s right. The TEE checks against the stored validation data using its separate processor and memory, and if enough of the data matches it says yes. If there isn’t enough matching data, it says no. This pass or fail response is sent back to the kernel as a software token that the API can read to see the result.

Dữ liệu xác nhận được lưu trương TEE. Khi bạn đặt ngón tay trên cảm biến, máy quét sẽ tạo một hồ sơ thông tin dữ liệu nhận vào. Qua Trusty API, các ứng dụng liên quan sẽ yêu cầu nhân rồi đến TEE nếu dữ liệu vân tay hợp lệ. TEE sẽ dùng bộ vi xử lí riêng biệt và bộ nhớ để kiểm tra với dữ liệu được lưu. Nếu giá trị trùng với dữ liệu đã lưu nó sẽ trả về là đúng. Nếu không trùng thì ngược lại.

Mặc dù TEE sử dụng một hệ điều hành và phần cứng độc lập để giữ an toàn, mẫu vân tay lại sử dụng phần mềm để mã hóa. Nó phải được ký bởi một chìa khóa cụ thể để được hợp lệ. Khóa này được tạo bằng cách sử dụng thông tin cụ thể cho thiết bị, thông tin người dùng và thông tin về thời gian. Nói cách khác, nếu bạn gỡ bỏ một người dùng, thay đổi thiết bị hoặc cố gắng đăng ký lại một dấu vân tay (hệ thống có thể cho biết bạn đang ghi đè một dấu vân tay hiện tại) chìa khóa không còn được công nhận và không thể được sử dụng để giải mã vân tay mẫu.

Nguyên tắc cơ bản chung của các công ty sản xuất điện thoại Android phải tuân theo là:

- Việc phân tích dữ liệu vân tay phải chạy trong TEE.

- Tất cả các dữ liệu liên quan đến dấu vân tay phải được lưu trữ trong TEE hoặc trong bộ nhớ tin cậy (bộ nhớ mà CPU chính không thể thấy).

- Dữ liệu hồ sơ vân tay phải được tự mã hóa, ngay cả khi được lưu trữ trong bộ nhớ điện thoại được mã hóa

- Xóa tài khoản người dùng cũng phải đảm bảo đã xóa tất cả dữ liệu được liên kết với dấu vân tay của người dùng đó.

- Nơi lưu thông tin vân tay không được hiển thị cho bất kỳ ứng dụng, bộ vi xử lí hay người dùng nào, kể cả là người dùng gốc (root user).

- Dữ liệu vân tay không được sao lưu lên bất cứ nguồn nào, bao gồm cả đám mây, máy tính hay bất kỳ ứng dụng nào.

- Xác thực vân tay chỉ dùng khi được yêu cầu, không chia sẻ dữ liệu vân tay.

Đây là những điều đảm bảo rằng dù điện thoại Android bạn đang sử dụng là loại nào, dữ liệu dấu vân tay của bạn sẽ được lưu trữ an toàn và không có hệ thống hoặc ứng dụng nào có thể truy cập vào nó. Khi mật mã tiến hóa, đặc biệt là mã hóa phần cứng, phương pháp này sẽ giữ dữ liệu vân tay của bạn an toàn. Sẽ rất thú vị nếu bạn nhìn lại khi Android Z ra mắt và xem chúng ta đã tiến được bao

Theo AndroidCentral