Song song với phong trào chuyển đổi số đang diễn ra mạnh mẽ trong các doanh nghiệp tại Việt Nam, mã độc tống tiền (ransomware) tiếp tục có “đất diễn” và được dự báo gây nhiều hiểm họa.

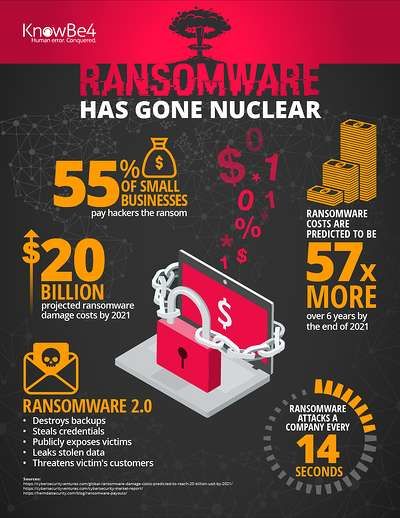

Ransomware không phải là một nguy cơ bảo mật mới tại Việt Nam nhưng lại liên tục phát triển về số lượng cũng như mức độ nguy hại theo các năm trở lại đây.

Mã độc tống tiền tại Việt Nam tăng gần 200%

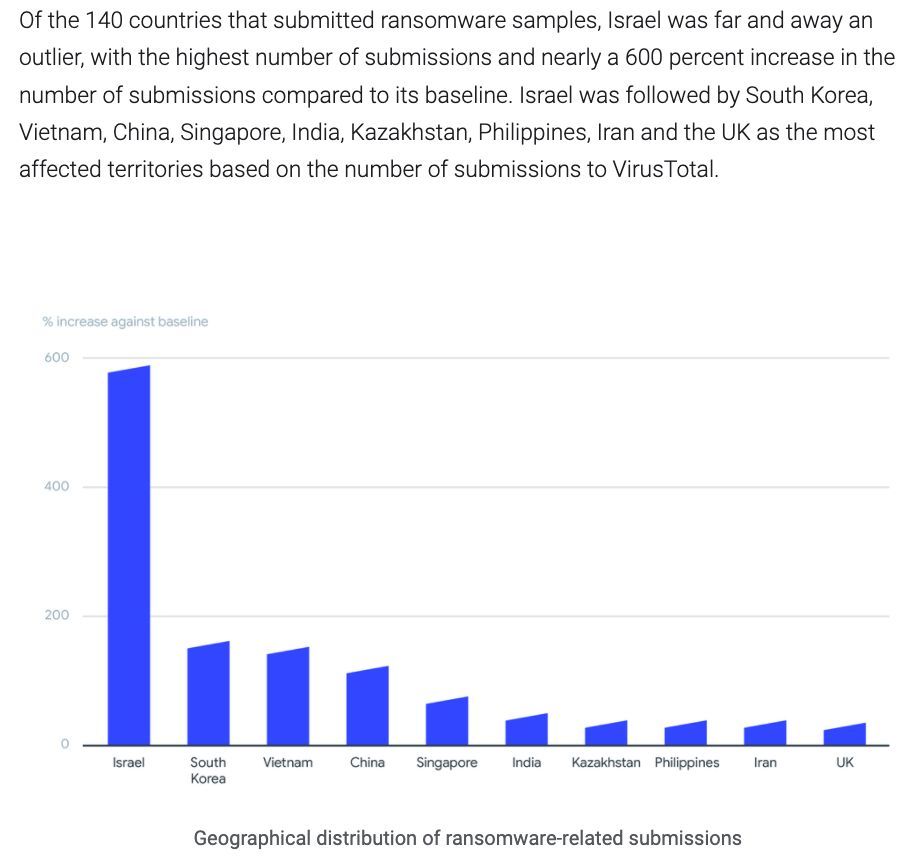

Theo báo cáo Hoạt động của mã độc tống tiền đầu tiên của VirusTotal và Google, mã độc tống tiền ransomware tăng gần 200% so với thời điểm ban đầu tại Việt Nam. Nguyên nhân được cho là do ảnh hưởng của đại dịch COVID, các tổ chức doanh nghiệp cũng như rất nhiều cá nhân tại Việt Nam nói riêng và trên toàn thế giới nói chung đang “chuyển đổi số”, làm quen với việc làm việc trực tuyến.

Trong khi đó, tại hội thảo “Bảo đảm chủ quyền quốc gia trên không gian mạng” do Bộ Công an phối hợp với các đơn vị liên quan tổ chức sáng 8-12, các chuyên gia cho biết 90% tội phạm truyền thống đã chuyển sang môi trường mạng, sử dụng các thiết bị công nghệ cao, tấn công có chủ đích vào cơ sở hạ tầng thông tin trọng yếu. Từ đó, các chuyên gia cảnh báo các doanh nghiệp lẫn người dùng sẽ phải đối mặt với nhiều nguy cơ trên không gian mạng, đặc biệt là ransomware hay email lừa đảo (phishing).

Trước đó, vào tháng 5-2021, hãng bảo mật Kaspersky đã lên tiếng cảnh báo số lượng người dùng bị tấn công bởi phần mềm tống tiền có mục tiêu đã tăng tới 767% so với năm 2019. Hai nhóm phần mềm tống tiền có mục tiêu nổi tiếng nhất trong giai đoạn này có tên gọi là Maze, Ragnar Locker. Chúng không chỉ mã hóa mà còn đánh cắp dữ liệu, sau đó đe dọa sẽ công khai các dữ liệu mật nếu nạn nhân không trả tiền chuộc.

Trong đó, WannaCry vẫn là nhóm phần mềm tống tiền thường gặp nhất. Mã độc này nhắm tới hàng chục nghìn người dùng và thông thường chỉ yêu cầu các nạn nhân trả một khoản tiền tương đối nhỏ để lấy lại dữ liệu. Phần mềm tống tiền dạng Trojan này xuất hiện lần đầu tiên vào năm 2017 và đã gây thiệt hại ít nhất là 4 tỷ USD tại 150 quốc gia. Năm 2019, WannaCry chiếm 22% tổng số trường hợp người dùng bị tấn công bằng phần mềm tống tiền; con số này giảm xuống còn 16% vào năm 2020.

Fedor Sinitsyn, chuyên gia bảo mật tại Kaspersky, cảnh báo: “Mục tiêu chính có thể sẽ tiếp tục là các công ty và tổ chức lớn, có nghĩa là các cuộc tấn công bằng phần mềm tống tiền sẽ tiếp tục trở nên tinh vi và có tính phá hoại cao hơn. Các doanh nghiệp cần áp dụng các biện pháp bảo mật toàn diện để bảo vệ dữ liệu của mình”.

Doanh nghiệp có thể bị phá sản vì tấn công mạng

Công ty IBM vừa đưa ra dự đoán về tương lai của an ninh mạng vào năm 2022. Một trong năm điểm chính của dự đoán này là “vào đầu năm 2022, nhiều doanh nghiệp sẽ bị phá sản”. Cụ thể, IBM dự đoán các cuộc tấn công ransomware (mã độc tống tiền) sẽ gia tăng không ngừng với mật độ nhiều hơn gấp ba lần hiện nay. Theo đó một cuộc tấn công bằng ransomware do một doanh nghiệp trải qua sẽ trở thành mối đe dọa tống tiền đối với đối tác kinh doanh của họ. Những kẻ tấn công ransomware sẽ không ngừng tống tiền tổ chức nạn nhân để đòi tiền chuộc. Đồng thời, kẻ tấn công còn tống tiền các đối tác kinh doanh của nạn nhân có dữ liệu mà tội phạm mạng nắm giữ hoặc các đối tác kinh doanh không có khả năng gây ra gián đoạn chuỗi cung ứng.

Trong năm 2021, thế giới cảm thấy gánh nặng của sự tắc nghẽn chuỗi cung ứng do các hạn chế COVID-19. Nhận thức được điều này, tội phạm mạng sẽ tìm cách tận dụng sự phụ thuộc nhiều của mọi người vào chuỗi cung ứng – cả ở cấp độ người tiêu dùng và doanh nghiệp. Chuỗi cung ứng có nhiều “điểm mù” hoặc “kẽ hở” mà những kẻ tấn công có thể lợi dụng. Do đó, các cuộc tấn công bằng ransomware sẽ là mối đe dọa không chỉ đối với các công ty với tư cách là các thực thể riêng lẻ mà còn đối với toàn bộ chuỗi cung ứng của họ.

Sắp đến thời khắc chuyển giao giữa 2 năm, theo IBM, khi các tổ chức trên toàn thế giới chậm lại trong kỳ nghỉ lễ và phải chuyển đổi môi trường làm việc, sự xao nhãng sẽ tạo cơ hội cho tội phạm mạng xâm nhập vào mạng lưới mà không gây nghi ngờ. Kết quả là vào năm 2022, các cuộc tấn công mạng và những xâm phạm ban đầu sẽ “hiện nguyên hình”. Hậu quả là nhiều doanh nghiệp sẽ bị ảnh hưởng nặng nề, thiệt hại nghiêm trọng, thậm chí phá sản.

Để phòng thủ trước và tự bảo vệ mình trước các hiểm họa trên, ông Ngô Trần Vũ, giám đốc Công ty bảo mật NTS, cho rằng: “Các doanh nghiệp, nhất là các doanh nghiệp có tham gia trong các chuỗi cung ứng sản xuất, dịch vụ nên sử dụng nhà cung cấp đáng tin cậy, đồng thời xác minh độ an toàn phần mềm chuỗi cung ứng đó. Các doanh nghiệp cũng nên thực hiện diễn tập an ninh mạng để sẵn sàng khi có các tình huống “thực chiến” an ninh mạng xảy ra. Bên cạnh đó, các chủ doanh nghiệp phải luôn theo dõi các xu hướng và các cuộc tấn công mới nhất để nắm bắt tình hình, đồng thời liên tục khuyến khích nhân viên báo cáo các phát hiện và liên hệ đáng ngờ”.

Riêng đối với người dùng cá nhân, ông Vũ khuyến cáo nên “thường xuyên cập nhật phần mềm; chú ý tới các cảnh báo từ phần mềm bảo mật; cảnh giác trong truyền thông, giao tiếp; sử dụng mật khẩu phức tạp và xác thực 2 yếu tố 2FA; cài đặt một giải pháp bảo mật đáng tin cậy cho các thiết bị, kể cả điện thoại di động”.